Pestaña: Derechos de acceso

Recomendaciones para la protección de datos

Para minimizar el riesgo de violaciones de la seguridad de los datos, recomendamos las siguientes acciones organizativas y técnicas para el sistema en el que se ejecutan sus aplicaciones. Siempre que sea posible, evite exponer el PLC y las redes de control a redes abiertas e Internet. Use capas de enlace de datos adicionales para la protección, como VPN para acceso remoto, e instale mecanismos de firewall. Restrinja el acceso solo a personas autorizadas y cambie las contraseñas predeterminadas existentes durante la puesta en servicio inicial, y cámbielas periódicamente.

Importante

Se proporciona información detallada sobre el concepto y el uso de la gestión de usuarios de dispositivos en la Manejo de la administración de usuarios de dispositivos capítulo.

Allí también encontrará las siguientes instrucciones sobre cómo utilizar el editor:

Inicio de sesión por primera vez en el controlador para editar y ver su gestión de usuarios

Configuración de un nuevo usuario en la gestión de usuarios del controlador

Modificación de los derechos de acceso a los objetos del controlador en la gestión de usuarios del controlador

Cargar la gestión de usuarios desde un archivo *.dum, modificarlo y descargarlo al controlador en modo fuera de línea

En esta pestaña, usted define los derechos de acceso de los usuarios del dispositivo a los objetos en el controlador. Al igual que en la gestión de usuarios del proyecto, los usuarios deben ser miembros de al menos un grupo de usuarios y sólo a los grupos de usuarios se les pueden conceder ciertos derechos de acceso.

El Pestaña "Mostrar derechos de acceso" opción debe ser seleccionada en el CODESYS opciones en editor de dispositivos categoría.

Tenga en cuenta que esto CODESYS La opción se puede sobrescribir con la descripción del dispositivo.

Un componente para la gestión de usuarios debe estar disponible en el controlador. Ese es el requisito principal.

Los usuarios y grupos de usuarios deben configurarse en el Usuario y grupos pestaña.

Barra de herramientas de la pestaña

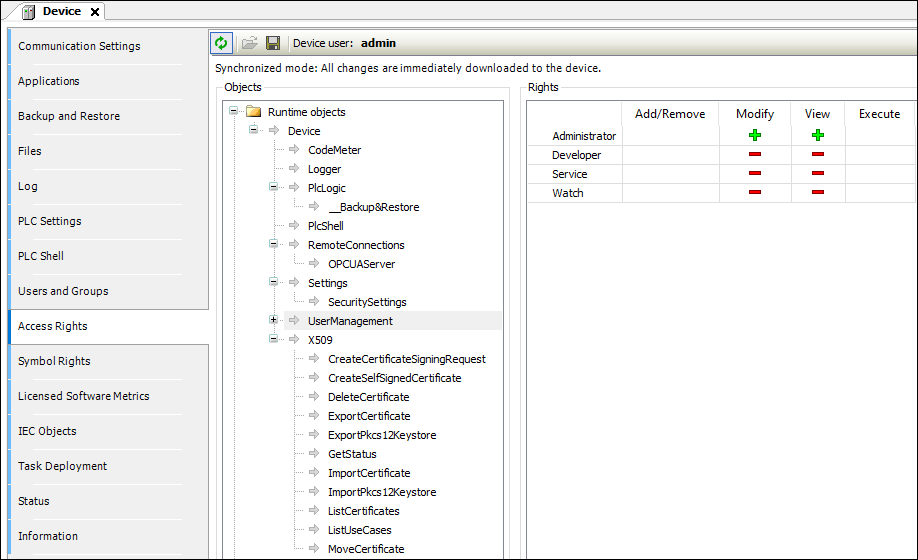

| Activa y desactiva la sincronización entre el editor y la gestión de usuarios en el dispositivo. Si el botón no está "presionado", entonces el editor está en blanco o contiene una configuración que cargó desde el disco duro. Cuando habilita la sincronización mientras el editor contiene una configuración de usuario que aún no está sincronizada con el dispositivo, se le pregunta qué debe suceder con el contenido del editor. Opciones:

|

|

|

|

|

usuario del dispositivo | Nombre de usuario del usuario actualmente conectado en el dispositivo |

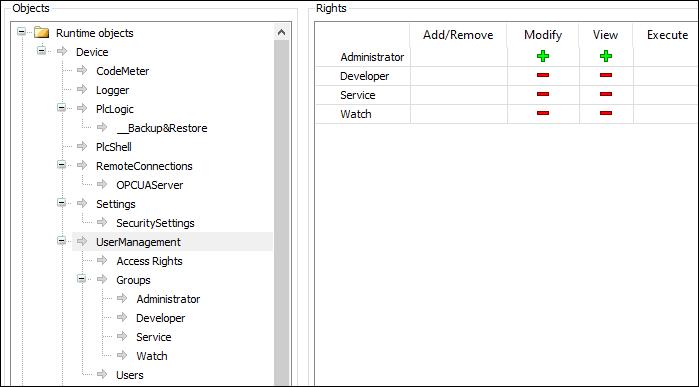

En la estructura de árbol, se enumeran los objetos para los que se pueden ejecutar acciones en tiempo de ejecución. Cada uno de los objetos se asigna por su fuente de objeto y se ordena parcialmente en grupos de objetos. En el Derechos vista, puede configurar las opciones de acceso de un grupo de usuarios a un objeto seleccionado. |

. Origen del objeto (nodo raíz)

Una descripción de los objetos se encuentra en el Resumen de los objetos mesa. |

Grupos de objetos y objetos (sangrados) Ejemplo: Dispositivo con nodos secundarios Registrador, PlcLogic, Ajustes, Gestión de usuarios. |

En general, los sub objetos heredan los permisos del objeto raíz (Dispositivo o /). Esto significa que si se deniega o se concede explícitamente un permiso de un grupo de usuarios a un objeto principal, esto afectará primero a todos los objetos secundarios. La tabla se aplica al objeto que está actualmente seleccionado en el árbol. Para cada grupo de usuarios, muestra los derechos actualmente configurados para las posibles acciones en este objeto.  . Posibles acciones sobre el objeto:

| |

Cuando se hace clic en un objeto, una tabla en el lado derecho muestra los derechos de acceso de los grupos de usuarios disponibles para el objeto seleccionado. Esto le permite ver rápidamente:

. significados de los simbolos

Cambie el permiso haciendo clic en el símbolo. |

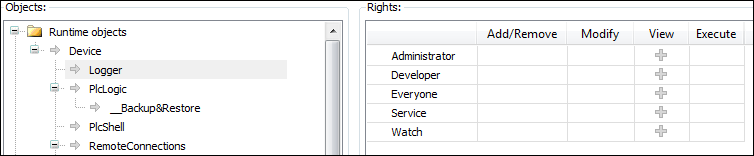

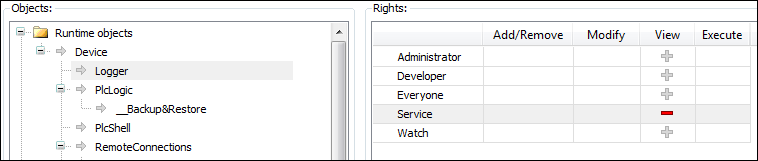

los Registrador objeto en el Derechos de acceso La pestaña fue creada por el componente "Registrador" y controla sus derechos de acceso. Se encuentra directamente debajo de la Dispositivo objeto de tiempo de ejecución.

Los posibles derechos de acceso para este objeto se pueden conceder sólo para el Vista acción.

Inicialmente, cada objeto tiene un acceso de lectura. Esto significa que cada usuario puede leer el "Registrador" de un controlador. Si este derecho de acceso debe ser denegado para un solo grupo de usuarios (Servicio en el ejemplo), entonces el acceso de lectura al objeto registrador tiene que ser denegado explícitamente.

Resumen de los objetos

Objetos de ejecución →Dispositivo | |||||||

| El acceso en línea al registrador es de solo lectura. Por lo tanto, sólo el Vista el derecho de acceso se puede conceder o denegar aquí. | ||||||

| Todas las aplicaciones IEC se insertan aquí automáticamente como objetos secundarios durante la descarga. Cuando se elimina una aplicación, se elimina automáticamente. Esto permite un control específico del acceso online a la aplicación. Los derechos de acceso se pueden asignar de forma centralizada a todas las aplicaciones del PlcLogic los Administrador y Desarrollador los grupos de usuarios tienen acceso total a las aplicaciones IEC. los Servicio y Reloj los grupos de usuarios solo tienen acceso de lectura (por ejemplo, para la supervisión de valores de solo lectura). | ||||||

La siguiente tabla muestra qué acción se ve afectada en particular cuando se otorga un derecho de acceso específico para una aplicación IEC.

| |||||||

| Operación | Derechos de acceso | |||||

Agregar eliminar | Ejecutar | Modificar | Vista | ||||

Acceso |

|

|

|

| |||

Crear |

|

|

|

| |||

Crear objeto hijo |

|

|

|

| |||

Borrar |

|

|

|

| |||

Descargar / cambio en línea |

|

|

|

| |||

Crear aplicación de arranque |

|

|

|

| |||

Leer variable |

|

|

|

| |||

Escribir variable |

|

|

|

| |||

Variable de fuerza |

|

|

|

| |||

Establecer y eliminar punto de interrupción |

|

|

|

| |||

Establecer siguiente declaración |

|

|

|

| |||

Leer pila de llamadas |

|

|

|

| |||

ciclo único |

|

|

|

| |||

Encienda el control de flujo |

|

|

|

| |||

Iniciar / Detener |

|

|

|

| |||

Reiniciar |

|

|

|

| |||

Restaurar retener variables |

|

|

|

| |||

Guardar variables de retención |

|

|

|

| |||

| Solo el Modificar el permiso se evalúa en este momento. Esto significa que sólo cuando el Modificar se ha otorgado permiso a un grupo de usuarios, también se pueden evaluar los comandos de shell del PLC. | ||||||

| Se pueden configurar conexiones externas adicionales al controlador debajo de este nodo. Actualmente, el acceso al servidor OPCUA se puede configurar aquí. | ||||||

| Este es el acceso en línea a los ajustes de configuración de un controlador.

| ||||||

| Este es el acceso en línea a la gestión de usuarios de un controlador. De forma predeterminada, el acceso de lectura/escritura se otorga solo al administrador.

Para más información, ver: Manejo de la administración de usuarios de dispositivos | ||||||

| Esto controla el acceso en línea a los certificados X.509. Aquí se distinguen dos tipos de acceso:

Cada operación se asigna a uno de estos dos derechos de acceso. Cada operación se inserta como un objeto secundario debajo de X509. Por lo tanto, el acceso por operación ahora se puede ajustar aún más. | ||||||

Todas las carpetas de la ruta de ejecución del controlador se insertan debajo de "/" objeto del sistema de archivos. Esto le permite otorgar derechos específicos a cada carpeta del sistema de archivos. | |||||||